Kaspersky-Experten haben eine neue Variante des berüchtigen Zeus-Banking-Trojaners entdeckt. Der neue Schädling mit dem Namen Chthonic greift die Kunden von 150 Banken und 20 Zahlungssystemen in 15 Ländern an.

Zeus gilt als König der Banking-Schadprogramme. Zum ersten Mal tauchte das Schadprogramm im Jahr 2007 auf und seitdem greift es Online-Banking-Nutzer erfolgreich an. Im Jahr 2011 warfen seine Entwickler das Handtuch und veröffentlichten den Quellcode des Schädlings. Man könnte meinen, das wäre das Ende von Zeus gewesen – allerdings ist das Gegenteil der Fall. Die Veröffentlichung des Quellcodes ermöglichte es kriminellen Programmieren, mit dem hochgradig anpassparen Framework eigene Varianten wie GameOver, Zitmo und andere zu entwickeln.

Nachdem Chthonic einen Computer infiziert hat, sammelt er Systemdaten, stiehlt gespeicherte Passwörter, schreibt Tastatureingaben mit, gibt den Tätern Remote-Zugriff und kann auch die Kameras und Mikrofone infizierter Rechner einschalten. Das Ziel dabei ist, Zugangsdaten zum Online-Banking zu stehlen und den Tätern die Kontrolle über die infizierten Computer zu geben, so dass diese betrögerische Überweisungen ausführen können.

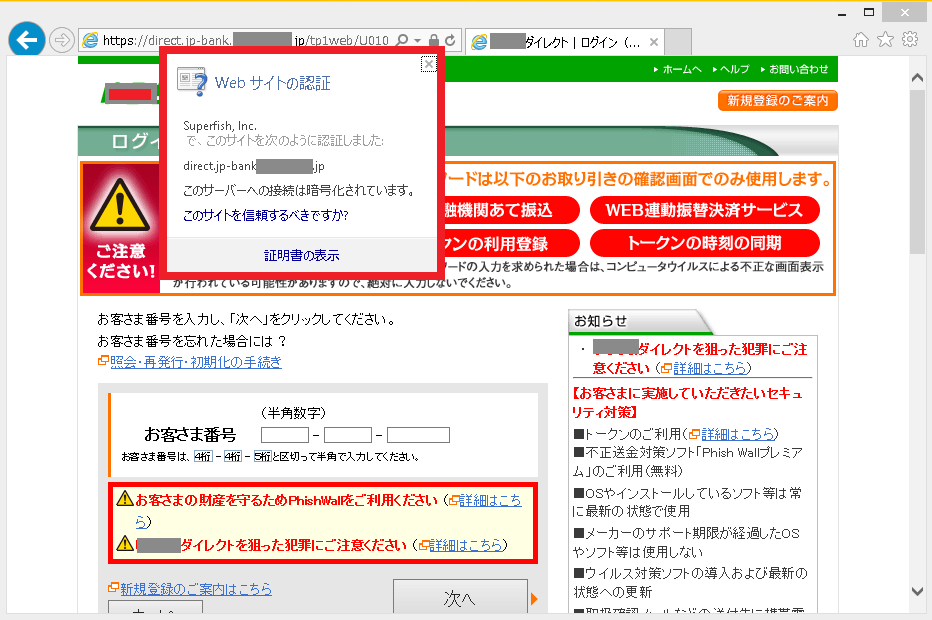

Wie frühere Bank-Trojaner nutzt auch Chthonic Web-Injection-Techniken, um legitime Banking-Oberflächen mit eigenen Bildern und Code zu ersetzen. Arglose Bankkunden geben dann ihre Zugangsdaten dort ein und an die Kriminellen weiter, ohne zu bemerken, dass ihre Online-Banking-Seite durch eine ähnlich aussehende, aber schädliche Seite ersetzt worden ist. Ein Vorteil dieser Methode ist, dass die Kriminellen auch andere Authentifizierungsdaten stehlen können, etwa Einmal-Passwörter und SMS-Codes, da der Anwender diese ebenfalls über die gefälschte Oberfläche eingibt.

Bevor der eigentliche Diebstahl der Zugangsdaten passieren kann, muss der Computer des Anwenders aber erst infiziert werden. Wie so viele andere Schadprogrammen auch, infiltriert Chthonic die Computer über schädliche Web-Links und E-Mail-Anhänge. In beiden Fällen lädt er eine schädliche .doc-Datei auf den Rechner, die Code im Rich-Text-Format enthält, der einen Fehler bei der Remote-Code-Ausführung in Microsoft Office ausnutzt, der bereits im April ausgebessert wurde. Daher funktioniert der Schädling auf aktuell gehaltenen Computern nicht. Die Anwender der Kaspersky-Produkte sind natürlich ebenfalls vor Chthonic geschützt.

Chthonic greift vor allem Banken in Großbritannien, Spanien, den US, Russland, Japan und Italien an, ist aber auch in Deutschland aktiv. In Japan überschreibt der Schädling Sicherheitswarnungen der Bank mit einem Script, das den Tätern erlaubt, Überweisungen vom Nutzerkonto zu tätigen. Und in Russland können die Anwender nicht einmal mehr auf ihre Banking-Seite zugreifen, da Chthonic einen iframe injiziert, der die Anwender auf eine überzeugend gefälschte Phishing-Seite leitet.

Chthonic

Chthonic

Tipps

Tipps